Démo interactive

Découvrez la formation

avant d'y inscrire vos équipes

Testez les mécaniques pédagogiques, explorez les tableaux de bord et estimez l'impact concret sur votre organisation — en quelques minutes.

Explorez par vous-même

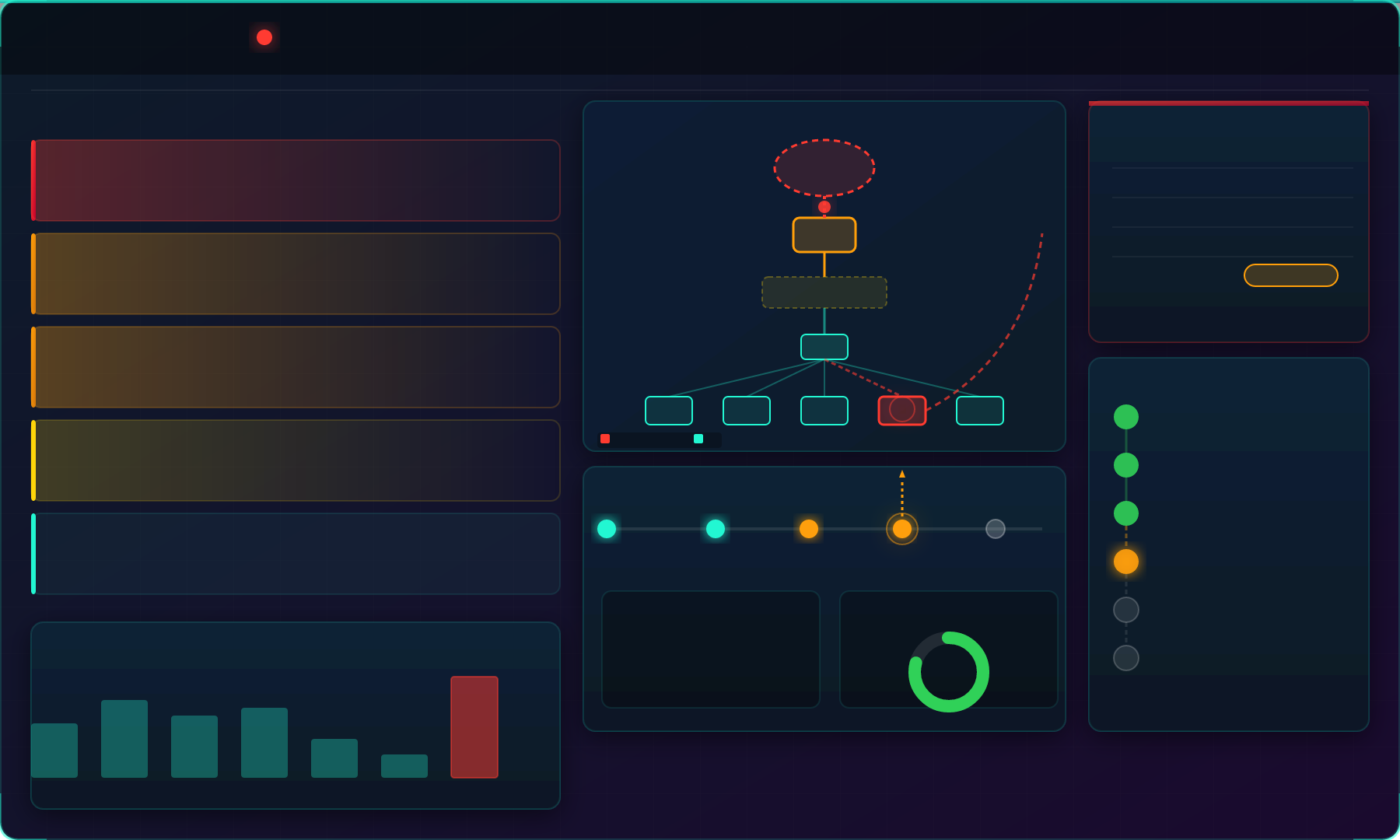

Simulateur de risque interactif

Glissez les chiffres soulignés pour personnaliser le calcul à votre contexte.

Dans une entreprise de 50 employés, en moyenne 32 % cliquent sur un lien de phishing lors du premier test. Cela représente 16 personnes exposées à un risque réel.

Avec une formation couvrant 80 % des équipes, ce chiffre tombe à 3 personnes — soit une réduction de 81 %.

En évitant 4 incidents/mois, votre organisation économise environ 12 600 €/mois en coûts directs et indirects.

16

Avant formation

3

Après formation

81 %

Réduction risque

12 600 €

Économies/mois

* Estimation basée sur le rapport CESIN 2024 — coût moyen d'un incident : 4 200 € pour une PME française.

Prédiction

Testez votre intuition

Engagez-vous avant de découvrir la réponse.

Quel pourcentage d'employés clique sur un email de phishing lors du premier test, en moyenne ?

Extrait du Module 1

Quiz rapide — 3 questions

Couvre ~25 % du contenu du Module 1. Un feedback immédiat après chaque réponse.

1.Vous recevez un email urgent de votre banque vous demandant de vérifier vos identifiants. Que faites-vous ?

2.Un email contient l'adresse expéditeur "support@paypa1.com". C'est :

3.Quelle est la meilleure pratique pour un mot de passe ?

Pédagogie immersive

Ce que voit l'apprenant

Après chaque question, une texte pédagogique personnalisé aide à ancrer les bons réflexes. Ci-dessous, un extrait réel du Module 1 — identifiez les 4 signaux d'alerte dans cet email.

Dans la vraie formation, le nom, l'adresse email et l'entreprise de l'apprenant sont intégrés dans la simulation — rendant l'email d'autant plus crédible et l'exercice plus impactant. Essayez avec vos propres infos :

Simulation pédagogique — cliquez sur les éléments suspects

0/4Bonjour Sophie Martin,

Suite à notre migration vers un nouveau système RH, vous devez impérativement valider vos informations personnelles avant le 15 mars sous peine de blocage de votre accès à la paie.

Cliquez sur le bouton ci-dessous pour accéder à votre espace sécurisé :

Ce lien expirera dans 48 heures.

Pédagogie immersive

Une vraie fiche pédagogique

Après chaque question, l'apprenant reçoit une fiche détaillée adaptée à sa réponse. Voici la fiche réelle de la question M1-15, telle qu'elle apparaît dans le quiz.

Question M1-15

Un attaquant consulte LinkedIn, le site web de l'entreprise et les réseaux sociaux de ses employés avant de lancer une attaque. Cette étape préalable s'appelle :

L'OSINT désigne la collecte d'informations depuis des sources publiques. Ce que vous publiez sur LinkedIn, les réseaux sociaux ou le site de l'entreprise peut être utilisé pour préparer une attaque ciblée.

Glossaire

OSINT (Open Source INTelligence)

Collecte de renseignements depuis des sources publiques sans accès illicite : LinkedIn, WHOIS, registres officiels, fuites de données.

Surface d'attaque

Ensemble des points d'entrée potentiels exploitables par un attaquant. Plus elle est grande, plus le risque est élevé.

Le programme

4 modules · 80 min de contenu

Chaque module combine 20 questions adaptatives et des feedbacks pédagogiques détaillés avec simulations interactives.

Phishing & Ingénierie sociale

Apprenez à reconnaître les signaux d'alerte d'un email frauduleux, les techniques de manipulation psychologique et les bons réflexes pour protéger vos accès. Couvre les vecteurs actuels : phishing, spear-phishing, vishing et smishing.

- ✓ Anatomie d'un email malveillant

- ✓ Techniques d'usurpation d'identité

- ✓ Protocole de signalement interne

Sécurité du poste & mots de passe

Bonnes pratiques de gestion des mots de passe, activation du MFA, verrouillage des postes, mises à jour critiques et politique de clean desk. Les fondamentaux qui stoppent 80 % des attaques.

- ✓ Gestionnaires de mots de passe

- ✓ Authentification multi-facteurs

- ✓ Mises à jour et correctifs

Détection & réponse aux incidents

Comprendre ce qui se passe lors d'un incident de sécurité : chaîne de détection, rôles et responsabilités, processus d'escalade. Votre rôle en tant qu'employé dans la chaîne de réponse.

- ✓ Identifier un comportement suspect

- ✓ Procédure d'escalade interne

- ✓ Ne pas contaminer les preuves

Cyber-résilience & continuité

Plan de continuité d'activité, sauvegardes, gestion de crise et culture cyber durable. Comment l'organisation se relève d'un incident et renforce sa posture de sécurité dans le temps.

- ✓ Framework NIST (Identify → Recover)

- ✓ Sauvegardes et plan de reprise

- ✓ Culture cyber sur le long terme

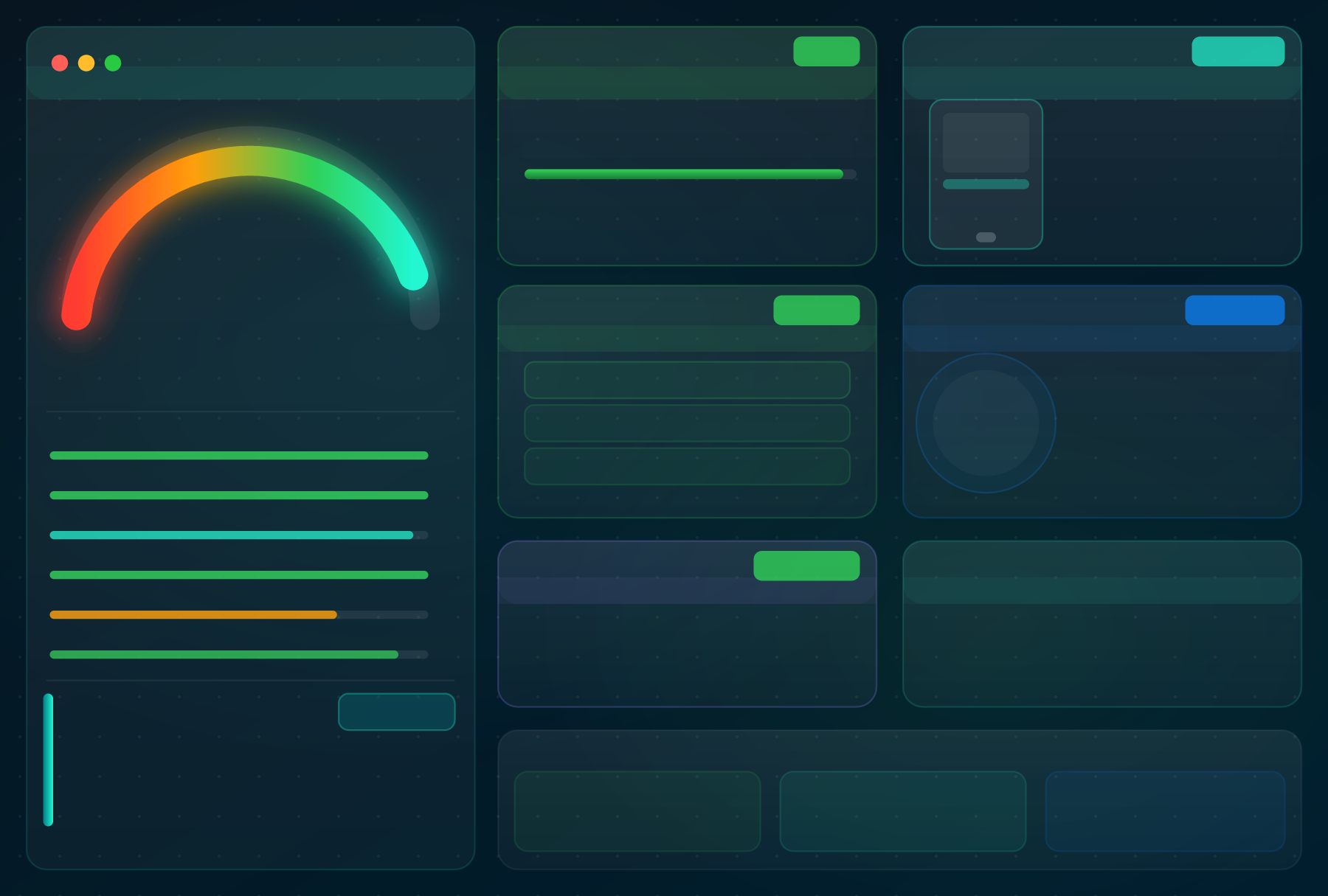

Pour les responsables de la formation

Suivi en temps réel

Tableau de bord centralisé : accès consommés, scores par module, distribution des résultats, maturité par thème et historique des participants.

Tableau de bord

Aperçu SAS

Module 1 — Phishing & Ingénierie sociale

3

Modules actifs

38 / 50

Accès utilisés

34

Sessions terminées

74 %

Score moyen

Phishing & Ingénierie sociale

38 / 50 accès consommés · expire dans 142 j.

Distribution des scores

| Nom | Score | Statut | Date |

|---|---|---|---|

| Marie Dupont | 82 % | Certifié | 14/03/2026 |

| Thomas Martin | 71 % | Certifié | 13/03/2026 |

| Sophie Bernard | 64 % | À améliorer | 12/03/2026 |

| Nicolas Leroy | — | En cours | 14/03/2026 |

↳ Données d'exemple — vue réelle disponible après achat

Pour l'apprenant

Suivi personnel de sa progression

Chaque apprenant accède à son tableau de bord via un lien magique personnalisé — sans compte, sans mot de passe.

Tableau de bord

Bonjour, Sophie

Votre parcours de formation en cybersécurité

2/4

Modules validés

76 %

Score moyen

48 min

Temps de formation

3

Tentatives

Mes modules

Phishing & Ingénierie sociale

2 sessions

Sécurité du poste & mots de passe

1 session

Détection & réponse aux incidents

1 session

Cyber-résilience & continuité

0 session

Profil de compétences

Score moyen par thème, toutes sessions

↳ Données d'exemple — vue réelle disponible après achat

Prêt à former vos équipes ?

Formation disponible dès demain. Sans engagement, sans installation. Résultats mesurables dès la première session.